Năm 2026 đánh dấu một cột mốc đầy thách thức cho an ninh mạng toàn cầu khi các kỹ thuật tấn công dựa trên trí tuệ nhân tạo (AI) đã trở nên phổ biến và tinh vi hơn bao giờ hết. Đối với mọi quản trị viên, việc nắm vững cách bảo mật WordPress toàn diện không còn là một lựa chọn mà là yêu cầu sống còn để bảo vệ uy tín thương hiệu và dữ liệu người dùng. Thay vì chỉ áp dụng những thiết lập cơ bản, bạn cần một chiến lược phòng thủ đa lớp từ cấp độ máy chủ đến mã nguồn để đối phó với các kịch bản tấn công tự động hóa. Bài viết này sẽ phân tích sâu các lỗ hổng hệ thống và cung cấp lộ trình thực thi chi tiết giúp website của bạn trở thành một “pháo đài” bất khả xâm phạm trước mọi rủi ro xâm nhập.

1. Bảo mật WordPress là gì?

Bảo mật WordPress không phải là một trạng thái tĩnh hay một sản phẩm có thể mua đứt mà là một quy trình vận hành liên tục nhằm bảo vệ tính toàn vẹn, tính bảo mật và tính sẵn sàng của dữ liệu. Về cốt lõi, đây là tập hợp các biện pháp ngăn chặn sự truy cập, thay đổi hoặc phá hoại trái phép đối với mã nguồn, cơ sở dữ liệu và môi trường lưu trữ (hosting).

Một hệ thống bảo mật tiêu chuẩn phải đảm bảo được sự phòng thủ đa tầng: từ việc thắt chặt mã nguồn WordPress, bảo vệ các thành phần mở rộng như Plugin/Theme cho đến việc thiết lập tường lửa ở cấp độ máy chủ. Hiểu đúng về bảo mật là hiểu về việc quản trị rủi ro, nơi người quản trị luôn phải chủ động tìm kiếm và vá các lỗ hổng tiềm tàng trước khi hacker kịp khai thác. Việc thực thi bảo mật đúng cách không chỉ giúp bảo vệ thông tin mà còn đảm bảo sự vận hành thông suốt của doanh nghiệp trên không gian số.

2. Tại sao bảo mật WordPress lại trở nên cấp thiết trong năm 2026?

Sự cấp thiết của việc bảo mật không còn dừng lại ở những cảnh báo mang tính lý thuyết mà đã trở thành một cuộc chiến thực thụ về công nghệ. Năm 2026 chứng kiến sự chuyển dịch từ các cuộc tấn công đơn lẻ sang các chiến dịch tấn công diện rộng có sự hỗ trợ của trí tuệ nhân tạo. Khi WordPress chiếm lĩnh hơn 43% thị phần website toàn cầu, nó nghiễm nhiên trở thành miếng mồi béo bở nhất. Việc lơ là bảo mật trong thời điểm này không khác gì việc để ngỏ cửa kho bạc giữa một khu vực đầy rẫy những “siêu trộm” kỹ thuật số.

Sự gia tăng của các cuộc tấn công mạng sử dụng AI và tự động hóa

Các hacker hiện nay sử dụng các mô hình ngôn ngữ lớn và thuật toán học máy để tự động quét hàng triệu website WordPress mỗi giờ. Những công cụ này không chỉ tìm kiếm các lỗ hổng đã biết mà còn có khả năng phân tích mã nguồn để phát hiện ra các sơ hở logic trong các Plugin tùy chỉnh. Các cuộc tấn công Brute Force hiện đại đã được nâng cấp để mô phỏng hành vi đăng nhập của con người, vượt qua các lớp tường lửa cơ bản một cách tinh vi mà không bị hệ thống cảnh báo sớm phát hiện.

Tầm quan trọng của bảo mật đối với uy tín thương hiệu và hiệu quả SEO

Trong bối cảnh Google và các công cụ tìm kiếm ưu tiên tuyệt đối cho các yếu tố EEAT (Kinh nghiệm – chuyên môn – thẩm quyền – tin cậy), an ninh mạng đã trở thành một tín hiệu xếp hạng trực tiếp. Một website bị nhiễm mã độc sẽ ngay lập tức bị Google Search Console đánh dấu cảnh báo đỏ, làm sụt giảm lưu lượng truy cập lên đến 90% chỉ trong vòng 24 giờ.

| Yếu tố ảnh hưởng | Tác động khi bị tấn công | Hệ quả lâu dài |

| Thứ hạng SEO | Bị gắn nhãn “Trang web này có thể gây hại” | Mất toàn bộ thứ hạng từ khóa đã xây dựng |

| Uy tín thương hiệu | Khách hàng lo sợ rò rỉ thông tin cá nhân | Khách hàng chuyển sang đối thủ cạnh tranh |

| Chi phí vận hành | Tốn kém phí thuê chuyên gia xử lý mã độc | Gián đoạn hoạt động kinh doanh trực tuyến |

Rủi ro mất mát dữ liệu và ảnh hưởng đến trải nghiệm người dùng

Dữ liệu khách hàng chính là tài sản quý giá nhất của doanh nghiệp trong kỷ nguyên số. Khi một website WordPress bị xâm nhập, các hacker không chỉ nhắm vào việc phá hoại giao diện mà còn âm thầm cài đặt các đoạn mã để đánh cắp thông tin thẻ tín dụng, email và hành vi người dùng. Những rủi ro cụ thể mà doanh nghiệp phải đối mặt bao gồm:

- Chèn mã quảng cáo độc hại: Tự động hiển thị các nội dung nhạy cảm hoặc chuyển hướng người dùng sang các trang web lừa đảo, làm hỏng hoàn toàn trải nghiệm mua sắm.

- Rò rỉ thông tin nhạy cảm: Các dữ liệu cá nhân bị rao bán trên thị trường đen, dẫn đến các rắc rối về pháp lý và quy định bảo mật dữ liệu toàn cầu (như GDPR).

- Chiếm dụng tài nguyên máy chủ: Website bị lợi dụng để đào tiền ảo hoặc phát tán thư rác, khiến tốc độ tải trang chậm chạp và gây khó chịu cho khách hàng.

3. Những nền tảng cơ bản trong cách bảo mật WordPress

Mọi biện pháp bảo vệ cao cấp đều trở nên vô nghĩa nếu nền móng hạ tầng bị lung lay. Trong bảo mật hiện đại, chúng ta áp dụng triết lý “phòng thủ từ gốc”, nghĩa là việc bảo vệ phải bắt đầu ngay từ khi bạn lựa chọn nơi lưu trữ và thiết lập những dòng mã đầu tiên. Một hạ tầng vững chắc giúp giảm bớt gánh nặng cho các Plugin bảo mật và tối ưu hóa hiệu suất vận hành của hệ thống.

Lựa chọn dịch vụ Hosting uy tín có tích hợp tường lửa và quét mã độc

Hosting không đơn thuần là không gian lưu trữ mà đóng vai trò như lớp giáp bảo vệ bên ngoài cùng. Năm 2026, các dịch vụ Managed WordPress Hosting cao cấp đã tích hợp những công nghệ bảo mật chủ động cấp độ máy chủ. Việc lựa chọn nhà cung cấp có tích hợp Web Application Firewall (WAF) ở mức hệ thống giúp chặn đứng các yêu cầu độc hại trước khi chúng kịp tiếp cận đến mã nguồn WordPress của bạn. Đặc biệt, công nghệ cô lập tài nguyên (CloudLinux hoặc tương đương) đảm bảo rằng nếu một website khác trên cùng máy chủ bị hack, mã độc cũng không thể lây lan sang website của bạn thông qua các lỗ hổng thực thi chéo.

Luôn cập nhật WordPress Core, Plugin và Theme lên phiên bản mới nhất

Đây là mục quan trọng nhất trong quản trị vận hành nhưng lại thường bị bỏ qua do tâm lý lo sợ xung đột phần mềm. Thực tế, hầu hết các bản cập nhật trong năm 2026 không chỉ bổ sung tính năng mà còn là các bản vá lỗi bảo mật khẩn cấp cho những lỗ hổng vừa được phát hiện. Việc duy trì các phiên bản cũ là bạn đang tự mở cửa và treo biển chỉ dẫn cho hacker xâm nhập. Để đảm bảo an toàn tuyệt đối mà không làm gián đoạn hoạt động của website, bạn cần tuân thủ quy trình cập nhật chuẩn sau:

- Sao lưu toàn diện (Full Backup): Luôn tiến hành sao lưu cả tệp tin và cơ sở dữ liệu trước khi thực hiện bất kỳ lệnh cập nhật nào.

- Kiểm tra tại môi trường Staging: Triển khai cập nhật trên bản sao của website để kiểm tra tính tương thích giữa Core, Theme và các Plugin.

- Cập nhật theo thứ tự ưu tiên: Thực hiện cập nhật WordPress Core trước, sau đó đến các Plugin quan trọng (như Plugin bảo mật, WooCommerce) và cuối cùng là Theme.

- Rà soát thủ công sau cập nhật: Kiểm tra các tính năng trọng yếu như trang thanh toán, biểu mẫu liên hệ và tốc độ tải trang để đảm bảo mọi thứ vẫn vận hành mượt mà.

>> Xem thêm: Cách tạo website bằng WordPress: Từ mua domain đến publish website

Sử dụng chứng chỉ bảo mật SSL (HTTPS) bắt buộc cho toàn bộ Website

Chứng chỉ SSL (Secure Sockets Layer) là tiêu chuẩn an toàn không thể thiếu để mã hóa dữ liệu di chuyển giữa trình duyệt người dùng và máy chủ. Ngoài việc hiển thị biểu tượng ổ khóa xanh tạo niềm tin cho khách hàng, HTTPS còn ngăn chặn các cuộc tấn công Man-in-the-Middle (MitM) – nơi kẻ tấn công cố gắng đánh chặn thông tin đăng nhập hoặc dữ liệu thanh toán khi chúng đang được truyền đi. Trong năm 2026, bạn nên cấu hình HSTS (HTTP Strict Transport Security) để buộc trình duyệt luôn giao tiếp với website qua giao thức an toàn, loại bỏ hoàn toàn khả năng truy cập qua HTTP thông thường.

4. Thắt chặt quản lý quyền truy cập và tài khoản người dùng

Phần lớn các vụ xâm nhập thành công không đến từ việc bẻ khóa mã nguồn phức tạp mà đến từ việc chiếm quyền kiểm soát các tài khoản có đặc quyền cao. Khi các cuộc tấn công Credential Stuffing (sử dụng thông tin đăng nhập bị rò rỉ từ các dịch vụ khác) trở nên phổ biến, việc duy trì cơ chế đăng nhập truyền thống chỉ với tên người dùng và mật khẩu đã hoàn toàn lỗi thời. Quản trị viên cần chuyển sang mô hình Zero Trust – “không tin tưởng bất kỳ ai, luôn luôn xác thực” để đảm bảo an toàn tuyệt đối cho khu vực quản trị.

Thiết lập mật khẩu mạnh và quy trình thay đổi mật khẩu định kỳ

Một mật khẩu mạnh phải có độ dài tối thiểu 16 ký tự, kết hợp ngẫu nhiên giữa chữ hoa, chữ thường, số và các ký hiệu đặc biệt. Việc sử dụng các cụm từ có nghĩa hoặc thông tin cá nhân là một sai lầm chết người, bởi các thuật toán AI hiện nay có thể dự đoán và dò quét các mẫu mật khẩu này chỉ trong vài giây. Quy trình thực thi đúng đắn yêu cầu bạn phải áp dụng chính sách hết hạn mật khẩu sau mỗi 60-90 ngày, buộc người dùng phải cập nhật thông tin mới để giảm thiểu rủi ro trong trường hợp dữ liệu cũ đã bị lộ lọt âm thầm.

Triển khai xác thực hai yếu tố (2FA) cho tất cả tài khoản quản trị

Đây là lớp phòng thủ quan trọng nhất, ngăn chặn thành công tới 99% các cuộc tấn công chiếm đoạt tài khoản. Ngay cả khi hacker sở hữu mật khẩu chính xác, chúng vẫn không thể vượt qua lớp bảo mật thứ hai nếu không có thiết bị vật lý hoặc ứng dụng xác thực của bạn. Để triển khai 2FA một cách chuyên nghiệp, bạn nên thực hiện theo các bước sau:

- Lựa chọn phương thức xác thực: Ưu tiên sử dụng các ứng dụng như Google Authenticator, Authy hoặc khóa bảo mật vật lý (YubiKey) thay vì xác thực qua SMS để tránh các cuộc tấn công SIM Swap.

- Thiết lập bắt buộc (Enforcement): Sử dụng các Plugin bảo mật để yêu cầu tất cả tài khoản từ cấp Editor trở lên phải cấu hình 2FA mới có thể truy cập Dashboard.

- Lưu trữ mã dự phòng (Backup Codes): Đảm bảo quản trị viên đã lưu trữ các mã phục hồi ở một nơi an toàn ngoại tuyến để tránh tình trạng mất quyền truy cập khi thiết bị xác thực gặp sự cố.

- Giám sát phiên làm việc: Tự động đăng xuất người dùng sau một khoảng thời gian không hoạt động để tránh rủi ro khi máy tính cá nhân bị người khác tiếp cận.

Thay đổi đường dẫn đăng nhập mặc định (/wp-admin) để tránh Brute Force

Đường dẫn /wp-admin và /wp-login.php là “địa chỉ đỏ” mà mọi bot tự động đều tìm đến đầu tiên. Việc thay đổi đường dẫn này sang một chuỗi ký tự khó đoán là một kỹ thuật Security by Obscurity (Bảo mật bằng cách ẩn mình) vô cùng hiệu quả. Nó giúp website của bạn biến mất khỏi radar của các cuộc tấn công dò mật khẩu đại trà, giảm tải đáng kể cho tài nguyên máy chủ vì không phải xử lý hàng nghìn yêu cầu đăng nhập lỗi mỗi ngày.

Giới hạn số lần đăng nhập sai và tự động chặn địa chỉ IP đáng ngờ

Một hệ thống phòng thủ chủ động cần có khả năng phản ứng tức thì với các hành vi bất thường. Bằng cách thiết lập giới hạn đăng nhập (ví dụ: tối đa 5 lần sai trong 10 phút), bạn sẽ khiến các cuộc tấn công Brute Force trở nên vô vọng. Khi vượt quá ngưỡng này, hệ thống sẽ tự động thực hiện các hành động sau:

- Khóa quyền truy cập của IP đó trong một khoảng thời gian nhất định (ví dụ: 24 giờ).

- Gửi thông báo cảnh báo về email của quản trị viên để theo dõi.

- Nếu IP đó tiếp tục tái phạm sau khi hết hạn khóa, hệ thống sẽ đưa vào Blacklist vĩnh viễn ở cấp độ tường lửa (WAF).

Phân quyền người dùng theo nguyên tắc “quyền hạn tối thiểu”

Sai lầm phổ biến của nhiều doanh nghiệp là cấp quyền Administrator cho tất cả nhân viên để “tiện làm việc”. Trong bảo mật chuyên sâu, bạn phải áp dụng nguyên tắc Least Privilege (Quyền hạn tối thiểu): chỉ cấp đúng và đủ những quyền cần thiết để một cá nhân hoàn thành nhiệm vụ của họ.

| Vai trò (Role) | Quyền hạn tương ứng | Mục đích sử dụng |

| Administrator | Toàn quyền kiểm soát hệ thống | Chỉ dành cho chủ sở hữu hoặc kỹ thuật viên chính. |

| Editor | Quản lý nội dung, duyệt bài của người khác | Dành cho trưởng nhóm nội dung. |

| Author/Contributor | Viết và chỉnh sửa bài viết cá nhân | Dành cho cộng tác viên viết bài. |

| Subscriber | Chỉ đọc nội dung hoặc quản lý hồ sơ cá nhân | Dành cho khách hàng hoặc thành viên đăng ký. |

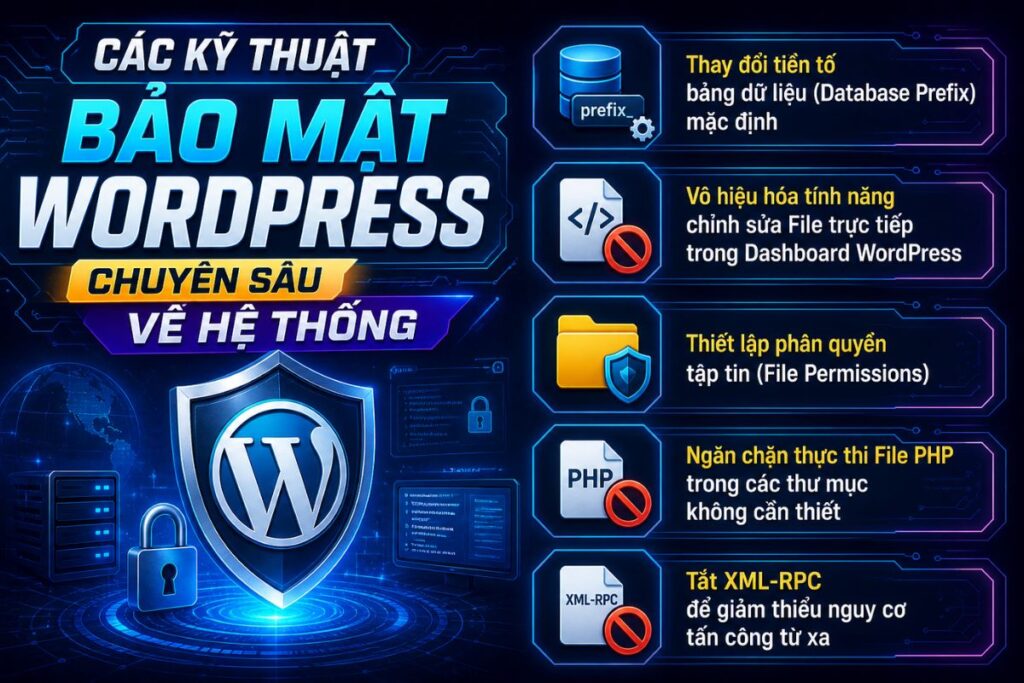

5. Các kỹ thuật bảo mật WordPress chuyên sâu về hệ thống

Các cuộc tấn công SQL Injection và khai thác lỗ hổng thực thi tệp tin đã được tự động hóa đến mức đáng kinh ngạc. Việc giữ nguyên các cấu trúc mặc định của WordPress giống như việc bạn sử dụng một sơ đồ nhà mà mọi tên trộm đều đã thuộc lòng. Bằng cách tùy chỉnh các thông số hệ thống, bạn đang tạo ra một mê cung kỹ thuật số, làm tăng đáng kể chi phí và thời gian mà hacker phải bỏ ra, từ đó khiến chúng nản lòng và từ bỏ mục tiêu.

Thay đổi tiền tố bảng dữ liệu (Database Prefix) mặc định để tránh SQL Injection

Mặc định, WordPress sử dụng tiền tố wp_ cho tất cả các bảng trong cơ sở dữ liệu. Điều này cho phép kẻ tấn công dễ dàng đoán biết được cấu trúc dữ liệu để thực hiện các cuộc tấn công SQL Injection, từ đó đánh cắp thông tin người dùng hoặc chèn thêm tài khoản quản trị giả mạo. Để thực hiện cách bảo mật WordPress chuyên sâu này, bạn cần thay đổi tiền tố mặc định thành một chuỗi ký tự ngẫu nhiên (ví dụ: tk2026_x1_). Việc này nên được thực hiện ngay từ bước cài đặt ban đầu hoặc thông qua các công cụ quản trị cơ sở dữ liệu an toàn để đảm bảo tính toàn vẹn của dữ liệu hiện có.

Vô hiệu hóa tính năng chỉnh sửa File trực tiếp trong Dashboard WordPress

Mặc định, quản trị viên có thể chỉnh sửa các tệp tin Theme và Plugin trực tiếp thông qua giao diện quản trị. Đây là một lỗ hổng cực kỳ nguy hiểm; nếu hacker chiếm được quyền Admin, chúng sẽ ngay lập tức chèn mã độc (Web Shell) vào các tệp tin này để kiểm soát hoàn toàn máy chủ. Để ngăn chặn rủi ro này, bạn hãy thêm dòng mã sau vào tệp wp-config.php:

define( 'DISALLOW_FILE_EDIT', true );- Sau khi lưu, mục “Theme Editor” và “Plugin Editor” sẽ hoàn toàn biến mất khỏi Dashboard.

- Mọi thay đổi mã nguồn từ lúc này bắt buộc phải thực hiện thông qua giao diện SFTP/SSH có tính bảo mật cao hơn.

Thiết lập phân quyền tập tin (File Permissions) chuẩn an toàn

Phân quyền tập tin là cách bạn quy định ai có quyền đọc, ghi hoặc thực thi một tệp tin trên máy chủ. Việc để quyền hạn quá rộng (như quyền 777) là nguyên nhân hàng đầu khiến website bị nhiễm mã độc lây lan. Năm 2026, các tiêu chuẩn phân quyền đã trở nên khắt khe hơn để đối phó với các loại virus tự nhân bản.

| Loại tài nguyên | Chỉ số phân quyền khuyến nghị | Giải thích ý nghĩa |

| Thư mục gốc & Thư mục con | 755 hoặc 750 | Chủ sở hữu có toàn quyền, người khác chỉ có quyền đọc/thực thi. |

| Tất cả các tệp tin (.php, .html) | 644 hoặc 640 | Ngăn chặn việc người dùng không xác định có thể sửa đổi nội dung tệp. |

| Tệp cấu hình wp-config.php | 440 hoặc 400 | Lớp khóa nghiêm ngặt nhất, ngăn chặn mọi nỗ lực ghi đè thông tin nhạy cảm. |

Ngăn chặn thực thi File PHP trong các thư mục không cần thiết

Thư mục /wp-content/uploads là nơi lưu trữ hình ảnh và tệp tin tải lên của người dùng. Đây thường là “bãi đáp” lý tưởng của các hacker khi chúng tìm cách tải lên các tệp PHP độc hại núp bóng dưới dạng tệp ảnh. Để bít kín lỗ hổng này, bạn cần thực hiện quy trình sau:

- Truy cập vào thư mục

/wp-content/uploads/thông qua trình quản lý tệp tin. - Tạo một tệp tin mới có tên là

.htaccess. - Chèn đoạn mã

php_flag engine offhoặc các quy tắc chặn thực thi tệp đuôi.phpvào tệp này. - Lưu lại để vô hiệu hóa hoàn toàn khả năng chạy code trong thư mục, đảm bảo dù hacker có tải lên được mã độc, chúng cũng không thể kích hoạt được nó.

Tắt XML-RPC để giảm thiểu nguy cơ tấn công từ xa

XML-RPC là một tính năng cũ của WordPress cho phép các ứng dụng bên thứ ba giao tiếp với website. Tuy nhiên, trong môi trường an ninh mạng hiện đại, tính năng này thường bị lợi dụng cho các cuộc tấn công Brute Force khuếch đại (có thể thử hàng trăm mật khẩu chỉ trong một yêu cầu duy nhất) hoặc tấn công DDoS. Nếu bạn không sử dụng ứng dụng di động WordPress hoặc các dịch vụ như Jetpack, việc tắt hoàn toàn XML-RPC là một bước đi thông minh. Bạn có thể vô hiệu hóa tính năng này bằng cách sử dụng Plugin bảo mật hoặc thêm mã lệnh chặn truy cập vào tệp .htaccess ở thư mục gốc của website.

6. Sử dụng Plugin bảo mật và tường lửa ứng dụng Website (WAF)

Sự kết hợp giữa một Plugin bảo mật mạnh mẽ và một tường lửa ứng dụng website (WAF) tạo thành một lớp bảo vệ kép cực kỳ hiệu quả. Tường lửa giúp lọc bỏ các lưu lượng truy cập rác, các yêu cầu truy vấn độc hại và các nỗ lực khai thác lỗ hổng từ xa. Trong khi đó, Plugin bảo mật sẽ chịu trách nhiệm giám sát tính toàn vẹn của các tệp tin bên trong và quản lý các quy tắc đăng nhập. Việc sử dụng các công cụ này giúp bạn rảnh tay hơn trong việc quản trị, đồng thời đảm bảo rằng mọi hoạt động bất thường đều được ghi lại và xử lý một cách có hệ thống.

Đánh giá các Plugin bảo mật WordPress hàng đầu hiện nay

Trên thị trường hiện nay, việc lựa chọn đúng công cụ là yếu tố then chốt để không làm lãng phí tài nguyên máy chủ. Wordfence Security vẫn giữ vững vị thế là lựa chọn hàng đầu nhờ hệ thống tường lửa cấp ứng dụng mạnh mẽ và cơ sở dữ liệu mẫu mã độc được cập nhật liên tục. Bên cạnh đó, Sucuri Security lại nổi bật với khả năng tối ưu hóa hiệu suất thông qua tường lửa đám mây, giúp chặn đứng tấn công trước khi chúng đến được hosting. Nếu bạn ưu tiên sự tinh gọn và khả năng thắt chặt các lỗ hổng hệ thống mà không cần quá nhiều cấu hình phức tạp, Solid Security (trước đây là iThemes Security) là một giải pháp cân bằng tuyệt vời. Mỗi công cụ đều có thế mạnh riêng, nhưng điểm chung là chúng cung cấp một cái nhìn tổng thể về “sức khỏe” bảo mật của toàn bộ website.

Mẹo: Đừng bao giờ cài đặt đồng thời nhiều Plugin bảo mật có cùng chức năng tường lửa. Việc này không giúp website an toàn hơn mà còn gây ra xung đột hệ thống, làm chậm tốc độ tải trang đáng kể và tạo ra các lỗ hổng bảo mật không đáng có.

Cấu hình tường lửa để ngăn chặn tấn công DDoS và Bot độc hại

Tường lửa ứng dụng website (WAF) là lớp phòng thủ tiên phong giúp ngăn chặn các cuộc tấn công từ chối dịch vụ (DDoS) và các loại bot chuyên quét lỗ hổng. Trong năm 2026, các chuyên gia ưu tiên sử dụng Cloud-based WAF (như Cloudflare hoặc Sucuri) vì khả năng xử lý lưu lượng truy cập khổng lồ ở tầng DNS trước khi nó kịp gây áp lực lên máy chủ của bạn. Để tối ưu hóa lớp phòng thủ này, bạn cần thực hiện các bước cấu hình sau:

- Bật chế độ Proxy: Đảm bảo toàn bộ lưu lượng truy cập đi qua các máy chủ trung gian của tường lửa để ẩn địa chỉ IP gốc của máy chủ hosting.

- Thiết lập quy tắc Page Rules: Cấu hình các quy tắc bảo vệ đặc biệt cho trang đăng nhập và khu vực quản trị, yêu cầu xác thực hoặc chặn hoàn toàn các quốc gia không nằm trong mục tiêu kinh doanh.

- Kích hoạt tính năng chống Bot: Sử dụng các thuật toán học máy (Machine Learning) để phân biệt giữa khách truy cập thật, bot tìm kiếm (Google, Bing) và các bot độc hại đang cố gắng thu thập dữ liệu trái phép.

- Cấu hình giới hạn tốc độ (Rate Limiting): Tự động chặn các địa chỉ IP gửi quá nhiều yêu cầu trong một khoảng thời gian ngắn, giúp ngăn chặn hiệu quả các cuộc tấn công dò tìm mật khẩu.

Thiết lập tính năng quét mã độc tự động và thông báo tức thời

Một trong những sai lầm lớn nhất của quản trị viên là chỉ kiểm tra website khi thấy có dấu hiệu bất thường. Trong thực tế, nhiều loại mã độc hiện đại có khả năng “ngủ đông” hoặc hoạt động âm thầm để đánh cắp dữ liệu khách hàng mà không làm thay đổi giao diện website. Do đó, việc thiết lập một quy trình giám sát tự động là điều bắt buộc để bạn có thể nắm bắt tình hình và xử lý ngay trong “giờ vàng” sau khi sự cố xảy ra.

- Lên lịch quét toàn diện hàng ngày: Cấu hình để Plugin tự động rà soát toàn bộ tệp tin cốt lõi, Theme và Plugin vào những khung giờ thấp điểm (thường là sau nửa đêm).

- Kiểm tra tính toàn vẹn của tệp tin: Hệ thống sẽ so sánh các tệp tin hiện tại với dữ liệu gốc trên kho lưu trữ của WordPress.org để phát hiện bất kỳ sự thay đổi mã nguồn trái phép nào.

- Kết nối thông báo qua kênh tức thời: Thay vì chỉ nhận thông báo qua email dễ bị trôi tin, bạn hãy kết nối hệ thống cảnh báo với Telegram hoặc Slack để nhận được thông tin về các lỗ hổng hoặc nỗ lực đăng nhập trái phép ngay lập tức.

- Tự động cập nhật danh sách đen (Blacklist): Đảm bảo tính năng tự động tải về danh sách các IP độc hại vừa được cộng đồng bảo mật phát hiện để ngăn chặn chúng từ xa.

Trong chiến lược bảo mật tổng thể, nếu tường lửa và các kỹ thuật thắt chặt hệ thống được coi là những lớp giáp phòng thủ, thì sao lưu dữ liệu chính là “phao cứu sinh” cuối cùng đảm bảo sự tồn vong của doanh nghiệp. Trong năm 2026, khi các loại mã độc mã hóa dữ liệu (Ransomware) thế hệ mới có khả năng vô hiệu hóa cả những hệ thống bảo mật phức tạp nhất, việc sở hữu một bản sao lưu sạch và sẵn sàng phục hồi không chỉ là yêu cầu kỹ thuật mà còn là tiêu chuẩn để duy trì chỉ số Trustworthiness (Sự tin cậy) trong bộ tiêu chuẩn EEAT của Google.

7. Chiến lược sao lưu (Backup) và phục hồi dữ liệu chuẩn EEAT

Một chiến lược sao lưu chuyên nghiệp không chỉ đơn thuần là việc copy dữ liệu một cách rời rạc. Nó phải là một quy trình có tính hệ thống, đảm bảo tính toàn vẹn của cả mã nguồn và cơ sở dữ liệu tại mọi thời điểm. Sự tin cậy của một website được thể hiện qua khả năng duy trì hoạt động liên tục (Uptime) và tốc độ phản ứng khi có sự cố. Khi website của bạn có thể quay trở lại trạng thái hoạt động bình thường chỉ trong vài phút sau một cuộc tấn công, bạn không chỉ cứu vãn được doanh thu mà còn khẳng định được năng lực quản trị và sự chuyên nghiệp đối với cả người dùng lẫn các công cụ tìm kiếm.

Thiết lập lịch trình sao lưu dữ liệu tự động hàng ngày (Daily Backup)

Sự chủ quan lớn nhất của nhiều quản trị viên là thực hiện sao lưu thủ công hoặc thiết lập lịch trình quá thưa thớt. Trong môi trường nội dung số biến động liên tục, một bản sao lưu từ một tuần trước đã là quá cũ và có thể gây ra mất mát dữ liệu nghiêm trọng nếu website bị tấn công. Bạn cần thiết lập cơ chế sao lưu tự động hàng ngày vào các khung giờ thấp điểm để không gây ảnh hưởng đến hiệu suất của máy chủ.

Quy trình này phải bao gồm cả việc sao lưu tệp tin hệ thống và cơ sở dữ liệu MySQL, đảm bảo rằng mọi thay đổi về cấu hình, bài viết mới hay thông tin giao dịch của khách hàng đều được ghi lại một cách chính xác nhất. Việc tự động hóa giúp loại bỏ hoàn toàn sai số do yếu tố con người và đảm bảo rằng bạn luôn có một điểm khôi phục gần nhất với thời điểm hiện tại.

Lưu trữ bản sao lưu tại các nền tảng đám mây độc lập và an toàn

Lưu trữ bản sao lưu ngay trên chính máy chủ đang chạy website là một sai lầm chí mạng. Nếu máy chủ bị hacker kiểm soát hoàn toàn hoặc gặp sự cố phần cứng, cả website và bản dự phòng của bạn sẽ biến mất cùng lúc. Do đó, nguyên tắc cốt lõi của cách bảo mật WordPress chuyên sâu là phải áp dụng giải pháp lưu trữ ngoại vi (Off-site Backup). Bạn nên cấu hình để hệ thống tự động đẩy các bản sao lưu sang các nền tảng đám mây độc lập như Google Drive, Amazon S3, hoặc Dropbox. Việc tách biệt vật lý giữa môi trường vận hành và môi trường lưu trữ dự phòng tạo ra một lớp bảo vệ tuyệt đối, đảm bảo rằng dù thảm họa xảy ra với nhà cung cấp hosting, dữ liệu của bạn vẫn an toàn và nằm trong tầm kiểm soát.

Quy trình kiểm tra và phục hồi dữ liệu nhanh chóng khi có sự cố xảy ra

Giá trị thực sự của một bản sao lưu không nằm ở việc nó được tạo ra mà nằm ở việc nó có thể phục hồi thành công hay không. Đã có rất nhiều trường hợp quản trị viên phát hiện ra bản sao lưu của mình bị lỗi đúng vào thời điểm cần khôi phục nhất. Vì vậy, bạn cần thiết lập quy trình kiểm tra định kỳ hàng tháng bằng cách thử nghiệm phục hồi dữ liệu trên một môi trường Staging kín.

Việc thực hành quy trình phục hồi giúp bạn nắm vững các bước thao tác, từ việc dọn dẹp mã độc, cấu hình lại tệp tin wp-config cho đến việc kết nối lại cơ sở dữ liệu. Khả năng phục hồi nhanh chóng giúp giảm thiểu tối đa thời gian website ngừng hoạt động, bảo vệ thứ hạng SEO và giữ vững niềm tin của khách hàng vào sự ổn định của thương hiệu.

8. Những sai lầm phổ biến khiến Website dễ bị tấn công và cách khắc phục

Việc quản trị website đòi hỏi sự tỉnh táo và tư duy phản biện trước mọi quyết định thay đổi cấu hình hoặc cài đặt phần mềm. Nhiều quản trị viên vì tiết kiệm chi phí hoặc muốn nhanh chóng đạt được kết quả mà vô tình thỏa hiệp với các rủi ro bảo mật. Để khắc phục triệt để, chúng ta cần thay đổi tư duy từ việc “tiện lợi” sang “an toàn”, đồng thời thiết lập những quy chuẩn khắt khe cho mọi thành phần được phép hoạt động trên hệ thống WordPress.

Sử dụng các Theme và Plugin “Nulled” (không rõ nguồn gốc)

Đây là sai lầm chí mạng và phổ biến nhất dẫn đến việc website bị nhiễm mã độc quy mô lớn. Các bản “Nulled” thực chất là những sản phẩm trả phí được bẻ khóa để sử dụng miễn phí, nhưng cái giá phải trả thường đắt hơn rất nhiều so với bản quyền chính hãng. Trong năm 2026, các hacker sử dụng AI để chèn các Backdoor (cửa sau) cực kỳ tinh vi vào mã nguồn của những bản này. Chúng có thể nằm yên trong nhiều tháng và chỉ kích hoạt khi website của bạn bắt đầu có lượng truy cập ổn định hoặc có các dữ liệu giao dịch giá trị. Cách khắc phục duy nhất và triệt để là chỉ sử dụng mã nguồn từ kho chính thức của WordPress.org hoặc mua bản quyền trực tiếp từ nhà phát triển uy tín. Việc đầu tư vào phần mềm chính hãng không chỉ giúp bạn nhận được các bản vá bảo mật tức thời mà còn đảm bảo sự ổn định lâu dài cho toàn bộ hệ thống.

Bỏ qua việc kiểm tra các lỗ hổng bảo mật định kỳ

Nhiều người dùng có tâm lý “cài đặt xong là xong”, dẫn đến việc website dần trở nên lạc hậu so với các kỹ thuật tấn công mới. Một hệ thống không được kiểm tra định kỳ giống như một ngôi nhà có khóa nhưng không bao giờ kiểm tra xem khóa đó có còn hoạt động hay không. Các lỗ hổng bảo mật mới (Zero-day) được phát hiện hằng ngày và các botnet tự động luôn sẵn sàng khai thác chúng ngay khi thông tin được công bố.

Bạn cần thiết lập thói quen kiểm tra log truy cập, rà soát lại danh sách các Plugin đang hoạt động và thực hiện quét mã độc chuyên sâu ít nhất một lần mỗi tháng. Việc chủ động rà soát giúp bạn phát hiện sớm các dấu hiệu bất thường như tệp tin lạ, các tài khoản quản trị không rõ nguồn gốc hoặc các đoạn mã chuyển hướng người dùng trái phép, từ đó có phương án xử lý kịp thời trước khi thiệt hại lan rộng.

Không chú trọng vào bảo mật từ phía máy tính cá nhân của quản trị viên

Máy tính cá nhân của người quản trị chính là “cây cầu” dẫn hacker thẳng vào trung tâm điều khiển của website. Nếu thiết bị cá nhân bị nhiễm virus hoặc phần mềm theo dõi (Keylogger), mọi lớp mật khẩu hay xác thực hai yếu tố đều có nguy cơ bị vô hiệu hóa. Để duy trì an toàn tuyệt đối cho website WordPress, bạn cần thực hiện nghiêm túc các biện pháp bảo vệ thiết bị đầu cuối sau:

- Sử dụng phần mềm diệt virus bản quyền: Đảm bảo máy tính luôn có lá chắn bảo vệ trước các loại Malware, Ransomware và được cập nhật cơ sở dữ liệu nhận diện virus hằng ngày.

- Tránh lưu mật khẩu trực tiếp trên trình duyệt: Thay vì để trình duyệt tự động lưu mật khẩu Dashboard, hãy sử dụng các phần mềm quản lý mật khẩu chuyên dụng (Password Manager) có mã hóa cấp độ quân đội.

- Sử dụng kết nối mạng an toàn: Tuyệt đối không đăng nhập vào trang quản trị website khi đang sử dụng Wi-Fi công cộng mà không có VPN (Virtual Private Network) để mã hóa đường truyền.

- Cập nhật hệ điều hành và trình duyệt: Luôn đảm bảo bạn đang sử dụng phiên bản mới nhất của Windows/macOS và trình duyệt Chrome/Firefox để loại bỏ các lỗ hổng bảo mật ở cấp độ phần cứng và phần mềm máy tính.

- Kiểm soát các tiện ích mở rộng (Extensions): Loại bỏ các tiện ích không cần thiết trên trình duyệt, vì đây là những thành phần thường xuyên bị hacker lợi dụng để đánh cắp Session (phiên làm việc) của người quản trị.

9. Checklist định kỳ để duy trì an toàn tuyệt đối cho Website WordPress 2026

Bằng cách chia nhỏ các đầu việc theo tần suất thời gian, bạn có thể kiểm soát toàn diện “sức khỏe” của website mà không gây áp lực quá lớn lên nguồn lực vận hành hằng ngày. Dưới đây là bảng tổng hợp các hoạt động then chốt mà bạn cần thực hiện để đảm bảo việc bảo mật WordPress luôn đạt hiệu quả cao nhất.

| Tần suất | Hoạt động kiểm tra trọng yếu | Mục tiêu bảo mật cụ thể |

| Hàng ngày | Giám sát thông báo quét mã độc và các nỗ lực đăng nhập thất bại. | Phát hiện sớm các cuộc tấn công Brute Force bằng AI để chặn IP kịp thời. |

| Hàng tuần | Thực hiện cập nhật toàn bộ hệ thống (Core, Plugin, Theme) sau khi đã sao lưu. | Vá các lỗ hổng bảo mật Zero-day ngay khi nhà phát triển công bố bản cập nhật. |

| Hàng tháng | Kiểm tra tính toàn vẹn của bản sao lưu và rà soát danh sách người dùng. | Đảm bảo khả năng phục hồi dữ liệu và loại bỏ các quyền truy cập thừa thãi. |

| Hàng quý | Thay đổi mật khẩu quản trị và kiểm tra hiệu lực của chứng chỉ SSL. | Làm mới hệ thống xác thực và đảm bảo đường truyền dữ liệu luôn được mã hóa. |

| Hàng năm | Thực hiện kiểm định bảo mật chuyên sâu (Security Audit) toàn diện. | Đánh giá lại toàn bộ kiến trúc phòng thủ và cập nhật các công nghệ bảo mật mới. |

Câu hỏi thường gặp

Nên sử dụng Plugin bảo mật miễn phí hay trả phí?

Mặc dù các phiên bản miễn phí cung cấp lớp phòng thủ cơ bản khá tốt, nhưng trong bối cảnh năm 2026, các Plugin trả phí (Premium) là sự đầu tư xứng đáng nhờ hệ thống nhận diện mã độc được cập nhật theo thời gian thực. Các lỗ hổng Zero-day xuất hiện liên tục đòi hỏi sự phản ứng tức thì từ các chuyên gia bảo mật hàng đầu thay vì phải chờ đợi các bản cập nhật miễn phí thường chậm hơn 24-48 giờ. Việc sở hữu phiên bản Premium giúp bạn chủ động hơn trong việc ngăn chặn các cuộc tấn công tinh vi trước khi chúng kịp gây thiệt hại cho hệ thống.

Tại sao nên xác thực hai yếu tố (2FA)?

Ngay cả khi hacker sở hữu mật khẩu chính xác, lớp xác thực hai yếu tố (2FA) vẫn ngăn chặn việc đăng nhập nếu không có mã từ thiết bị vật lý của bạn. Trong bối cảnh AI có thể dò quét mật khẩu cực nhanh, 2FA chính là rào cản hiệu quả nhất để bảo vệ tài khoản quản trị. Việc triển khai này giúp loại bỏ gần như hoàn toàn nguy cơ bị chiếm quyền kiểm soát hệ thống từ xa.

Lưu trữ bản sao lưu (Backup) trên cùng máy chủ có rủi ro gì?

Đây là sai lầm chí mạng vì khi máy chủ gặp sự cố phần cứng hoặc bị hacker tấn công sâu, cả website lẫn bản dự phòng sẽ bị xóa sạch cùng lúc. Bạn bắt buộc phải lưu trữ bản sao lưu tại các nền tảng đám mây độc lập như Google Drive hoặc Amazon S3 để đảm bảo tính sẵn sàng. Sự tách biệt này giúp bạn có thể khôi phục website nguyên vẹn ngay cả khi toàn bộ hệ thống hosting hiện tại sụp đổ.